El proxy és un servidor intermedio que permite realizar consultas a Internet, haciendo de pasarela o de equipo intermedio.

¿Qué es un Proxy?

Un proxy, és un equipo intermedio (servidor, apliance, software…) que procesa las peticiones HTTP, aunque también puede procesar otros tipos de protocolos como FTP, HTTPS…

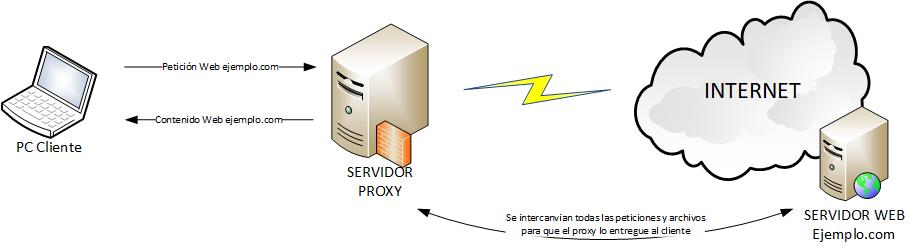

A continuació mostramos un esquema para que entendáis mejor como funciona:

Como podéis ver en el esquema, el proxy se situa entre un cliente (PC, mòbil, tablet…) y un servidor (normalmente un servidor web).

Los equipos que realizan las funciones de proxy suelen ser servidores Windows o Linux, appliance específicas de proxy y también firewalls.

Como funciona un proxy?

El proxy funciona de la siguiente manera:

- El PC Cliente quiere ir a la página web ejemplo.com, utilizando el servidor proxy (este servidor puede estar en la misma red local o puede ser un servidor externo)

- En vez de enviar la petición directamente al servidor web de ejemplo.com, lo manda al servidor proxy.

- El Servidor proxy realiza la petición al servidor web ejemplo.com, para que le mande todo el contenido de la página web.

- El servidor web y el servidor proxy realizan varias peticiones de intercanvio de información, hasta que el servidor proxy tiene toda la web.

- Finalmente el servidor proxy sirve toda la pàgina web de ejemplo.com al PC cliente.

Principales funciones de un proxy

Las principales funciones de un proxy són las siguientes:

- Protege al cliente ya que todas las peticiones las procesa el proxy y queda escondido detrás de él.

- Realiza funciones de cache para mejorar la velocidad de carga de las páginas web.

- Reduce las peticiones de cliente-servidor directamente.

- La página que visita el cliente no puede conocer la IP final del cliente.

- Pueden bloquear scripts, cookies…

- Realizan funciones de filtrado web

- Permiten navegar de forma anònima y protegida.

Tipos de proxy

Existen muchos tipos de proxies y cada un realiza unas funciones determinadas. A continuación os listamos y explicamos brevemente cada uno de ellos:

Proxy Web

És el proxy que procesa las peticiones del cliente cuando intenta acceder a un sitio web. És el que hemos explicado en el esquema anterior.

Proxy Cache

Realiza casi las mismas funciones que el proxy web. Hace cache de las páginas que ya ha visitado cualquier cliente para servirlas directamente de los archivos que tiene guardados. Evita realizar peticiones de contenido que ya tiene guardado en cache.

Proxy Transparente

Són proxy que no hay que configurarlos directamente en el navegador web. Estos se aplican a nivel de red y no hace falta configurar nada en el cliente. Normalmente los utilizan los ISP para el filtrado de webs, entre otras funcionalidades.

Proxy Inverso

Reliza la función de un proxy web però de manera inversa. En este caso el proxy recibe todas las peticiones de muchos clientes y los entrega a un servidor. Se utiliza para proteger servidores web de ataques DDoS, hacer balanceos de carga, entre otras funciones.

Proxy NAT

És un proxy a nivel de capa OSI más bajo. Se utiliza básicamente para enmascarar, ocultar o cambiar las IPs origen por una sola IP origen antes de realizar las peticiones.

Proxy abierto

Estos tipos de proxies estan abiertos a todo tipo de conexiones y cualquier usuario puede utilizarlos. Si utilizas un servicio así, puede que los servidores te bloqueen porqué detecten que estan realizando SPAM, ya que no controlan quien se conecta.

En otros artículos os detallaremos los tipos de proxy que existen y porque se utilizan en cada caso.

Diferencias entre Proxy y VPN

Muchas personas confunden el uso de proxies con el uso de VPN. Algunas de sus funciones són iguales, però no aportan el mismo nivel de seguridad. Por este motivo creemos que es importante conocer sus principales diferéncias y en qué se diferencian.

Ocultación de IP

Una de las funciones de los proxies és la de ocultar la dirección IP final del cliente. Esta función la pueden realizar tanto las conexiones proxy, como las conexiones VPN. Si el proxy està en la misma red que el cliente, la IP origen és la misma utilizando o no el proxy.

Navegar a Internet desde orto país

Tanto la VPN como los proxies permiten la navegación desde otros países. Hay que tener en cuentar que en el caso del proxy, los datos no van cifrados, en cambio en la VPN sí.

Autenticación y seguridad

Las VPN incorporan mayor seguridad en las comunicaciones. Los proxies pueden saber exactamente todo lo que haces, donde navegas, pueden leer las credenciales también.

Por ello recomendamos usar un servicio de proxy conocido y que nos de garantías. Que no guarde ningun dato de nosotros ni de nuestra navegación.

Desde Moving-IT, recomendamos usar las conexiones VPN, aunque los proxies pueden ser buenas opciones dependiendo del porqué las queramos utilizar.

Más adelante contaremos algun truco que podemos hacer mediante el uso del servicio de proxy. Si quieres adelantarte, no dudes en comentarnos!

Me ha dejado muy claro la diferencia entre proxy y VPN. Además hay tipos de proxies muy intersantes que no conocia.

Buen artículo

Muchas gracias por tu comentario. Pronto escribiremos sobre algun tipo de firewall, te interesa alguno en especial?

¿Si yo entro a un servidor que usa tráfico https entonces el proxy no sabrá que información envío? ¿o esto depende del tipo de proxy?

Hola Eduardo,

Si hablamos de un proxy web para controlar el trafico del cliente y accedemos a una web con https, para poder «filtrar» o controlar el tráfico HTTPS, necesitamos que el proxy o firewall pueda realizar la rutura SSL. Otra alternativa és hacer la comprobación a través de la URL del certificado.

La rutura SSL implica que se usan 2 certificados uno entre el proxy y la «pagina web destino» y otro entre el proxy y el cliente que realiza la petición SSL. Esta ténica depende de como se haga puede generar problemas en páginas de bancos o organismos que comprueben certificado estrictamente. Utilitzando la rutura SSL el origen de las peticiones HTTPS és el proxy y no el cliente. Si solo usamos la comprobación del certificado el origen normalmente és el cliente.

Gracias por responder, pero me surgieron dos preguntas más:

1.¿Significa que al usar la rutura SSL el proxy tendrá que desencriptar mi petición y volverla a encriptarla para mandarla al servidor final, por lo que perfectamente podrá ver toda mi actividad?

2. Si es así, ¿significan que las vpn hacen la misma rutura SSL + SSH solo que sin registrar información?

Hola Eduardo,

1. La rutura SSL no encripta y desencripta, sino que la información va encriptada desde el cliente hasta el proxy y luego el proxy hace otra encriptación entre él y el destino.

2. En el caso de las VPN, el trafico va encapsulado dentro de la VPN, con lo que no es necesario hacer la rutura ni nada.

Eso o ¿El proxy no puede desencriptar por que no posee la clave privada? lo que significa que no puede mirar dentro de ninguna manera

Exacto no desencripta, sino que hace la encriptación hacia el cliente por un lado y otra encriptación hacia el destino.

¿Los proxys web capaces de hacer la rutura SSL son de tipo HTTPS y SOCKS? he leído que los de tipo SOCKS son de propósito general, pero la verdad no me queda claro.

¿Tienen un artículo sobre este tema?

De momento no tenemos ningun artículo sobre este tema. Muchas gracias.